KONTROLA DOSTĘPU

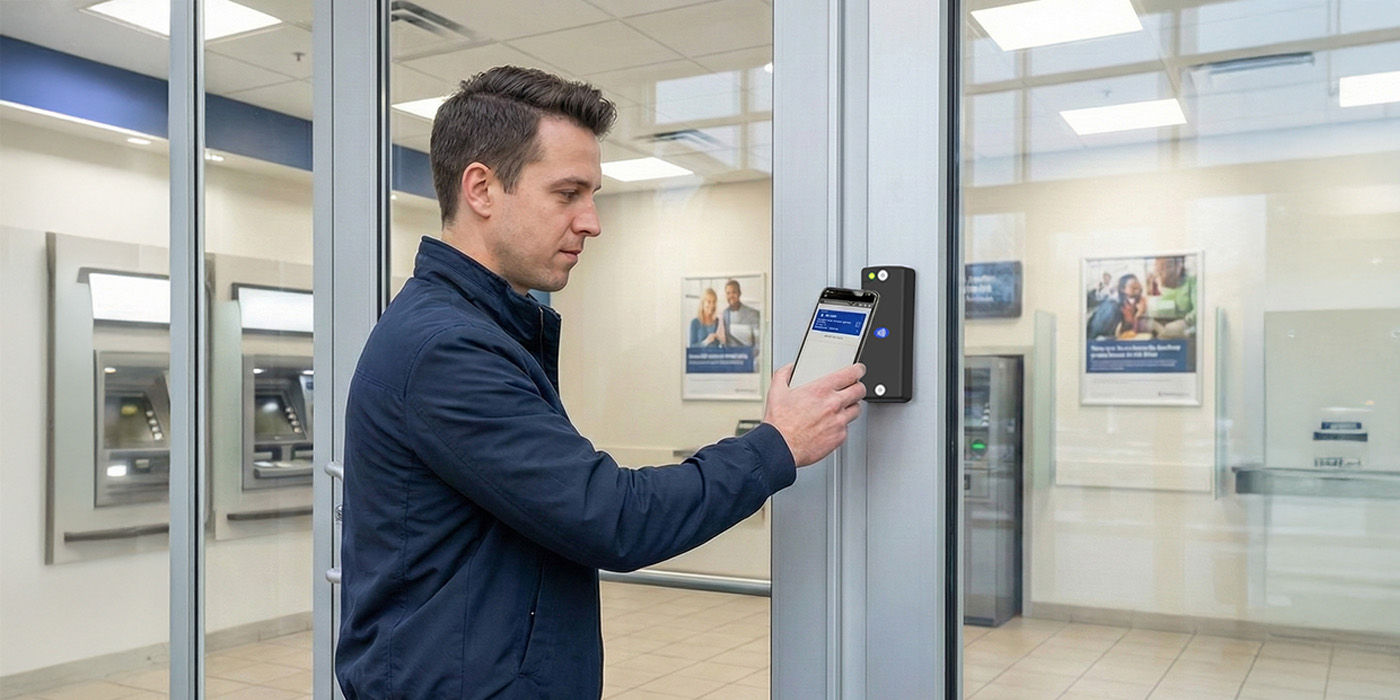

Szukasz sprawdzonego rozwiązania do kontroli dostępu w obiektach publicznych, handlowych, dla klientów i budynków? Zintegrowany sprzęt i oprogramowanie Parabit oferuje kompleksowy system kontroli dostępu. Niezależnie od tego, czy potrzebujesz detekcji bezcelowego przebywania, wykrywania awarii oświetlenia, zdalnego ryglowania drzwi, oprogramowania monitorującego, czy możliwości hostowania wszystkich tych funkcji na bezpiecznym serwerze innej firmy, Parabit oferuje rozwiązania zapewniające bezpieczeństwo klientów w holu. Niezależnie od tego, czy chodzi o kontrolę dostępu do holu/przedsionków bankomatów i systemów ITM, witryn sklepowych, drzwi wejściowych, czy dowolnego obiektu wymagającego bezpiecznego dostępu publicznego, nasze systemy szyte na miarę spełniają najwyższe standardy niezawodności i wydajności.

POBIERZ BROSZURĘ

Pakiet oprogramowania ACS zapewnia scentralizowane zarządzanie kontrolą dostępu, ścieżki audytu, monitorowanie stanu systemu i bezpieczne usługi transmisji danych.

Zapewnij bezpieczne i zgodne z przepisami wyjście dzięki bezdotykowym przełącznikom, uchwytom i urządzeniom REX, które dopasowują się do estetyki miejsca i potrzeb użytkowników.

Urządzenia blokujące integrują się z systemami dostępu w celu ochrony punktów wejścia i zapewnienia bezpieczeństwa przedsiębiorstwa.

SkimGard wykrywa i chroni przed próbami skimmingu, shimmingu i manipulacji w przypadku integracji z systemami alarmowymi i wideo.

ACS-1EUL uwierzytelnia wejście za pomocą walidacji danych, rejestrów audytu i szyfrowania, zapewniając bezpieczny dostęp do lobby.

Trwałe kołnierze i nakładki pasują do czytników Parabit i są dostępne w standardowych lub niestandardowych kolorach, co pozwala na uzyskanie czystego i bezpiecznego wykończenia.

Zestaw SDK MMR umożliwia mobilne sterowanie drzwiami w chmurze z udoskonaleniami ADA, obsługą awaryjną i funkcjami zdalnego odblokowywania.

Model SaaS firmy Parabit zapewnia szybkie i skalowalne oprogramowanie kontroli dostępu dla instytucji finansowych każdej wielkości.

Zestaw SDK MMR firmy Parabit obsługuje bankomaty i punkty sprzedaży detalicznej dzięki technologii Bluetooth, NFC i zgodności z paskiem magnetycznym.

OBUDOWY I OSPRZĘT NA ZAMÓWIENIE

Wykonujemy obudowy i osprzęt odporne na akty wandalizmu z dowolnych materiałów i wykończeń, aby sprostać wymaganiom systemów kontroli dostępu i monitoringu.

Zasilanie akumulatorowe i odporne na manipulację przewody zapewniają niezawodną i estetyczną kontrolę drzwi nawet w przypadku zaniku zasilania.

KONTROLA DOSTĘPU DO CHMURY JAKO USŁUGA

Kontrola dostępu do holu i pomieszczeń bankomatu/ITM + monitoring obiektu – dostarczane jako usługa

Parabit ACaaS oferuje kompleksowe rozwiązanie do kontroli dostępu do bankomatów/ITM, holu/przedsionka i pomieszczeń, z elastycznymi opcjami kosztów operacyjnych i inwestycyjnych. Niezależnie od tego, czy modernizujesz istniejące wejścia, czy budujesz nowe, dostarczamy sprzęt, oprogramowanie i robociznę – wszystko dopasowane do Twoich potrzeb finansowych i operacyjnych.

CZYTELNICY STARSI

STEROWNIKI ACS-1EUL

KOŁNIERZE I PŁYTY POKRYWOWE

AKCESORIA MONTAŻOWE

KRATKI WYJŚCIOWE

URZĄDZENIA BLOKUJĄCE

NACIŚNIJ, ABY WYJŚĆ

ZASILACZE

OPROGRAMOWANIE

KILKA SŁÓW O SPRZĘCIE I OPROGRAMOWANIU DO KONTROLI DOSTĘPU FIRMY PARABIT

Powiązane filmy, podcasty i media

KONTROLA DOSTĘPU KLIENTÓW DETALICZNYCH

CZYTNIK MULTIMEDIALNY 2.0 - Z BLUETOOTH

POWIĄZANE WIADOMOŚCI, ARTYKUŁY, WPISY NA BLOGU

Najczęściej zadawane pytania CZYM JEST SYSTEM KONTROLI DOSTĘPU W BEZPIECZNYM OBIEKCIE? Kontrola dostępu zarządza tym, kto może wejść, kiedy może wejść i do których obszarów ma dostęp. Systemy weryfikują uprawnienia użytkowników, kontrolują otwieranie drzwi i prowadzą rejestry audytu, aby wspierać zgodność z przepisami i bezpieczeństwo operacyjne. W JAKI SPOSÓB CZYTNIKI KONTROLI DOSTĘPU WERYFIKUJĄ I AUTORYZUJĄ WEJŚCIE? Czytniki weryfikują fizyczne lub cyfrowe uprawnienia, takie jak karta, przepustka mobilna lub karta bankowa. Czytnik komunikuje się z kontrolerem, który potwierdza uprawnienia i odblokowuje drzwi po spełnieniu warunków dostępu. CZYM JEST KONTROLA DOSTĘPU KLIENTA DO PRZEDSTAWICIELI BANKOMATÓW I URZĄDZEŃ ITM? Kontrola dostępu klienta weryfikuje aktywną kartę bankową przed zezwoleniem na wejście do bezpiecznych przedsionków poza godzinami pracy. Chroni to klientów, spełnia wymagania regulacyjne i zapewnia kontrolowany dostęp do samoobsługowych stanowisk bankowych. DLACZEGO NADZÓR JEST WAŻNY W SPRZĘCIE KONTROLI DOSTĘPU? Nadzorowane systemy wykrywają przecięte przewody, próby manipulacji, nieprawidłowe stany drzwi i stany offline. Skraca to czas reakcji, zmniejsza ryzyko oszustw i chroni niezawodność bezpiecznych przestrzeni. W JAKI SPOSÓB MONITORING OBIEKTU WZMACNIA INSTALACJĘ KONTROLI DOSTĘPU Czujniki obecności, statusu drzwi i środowiska weryfikują zajętość, wykrywają niebezpieczne warunki i dostarczają wglądu w czasie rzeczywistym, który pomaga utrzymać bezpieczeństwo i zmniejszyć nadużycia. CZYM JEST KONTROLA DOSTĘPU JAKO USŁUGA I W JAKI SPOSÓB WSPIERA OPERACJE W WIELU LOKALIZACJACH ACaaS zapewnia kontrolę dostępu, monitorowanie i nadzór poprzez model subskrypcji. Obsługuje scentralizowane zarządzanie, szybkie wdrażanie i zdalny nadzór bez konieczności konserwacji serwera na miejscu. W JAKI SPOSÓB SYSTEMY KONTROLI DOSTĘPU INTEGRALUJĄ SIĘ Z WIDEO, CZUJNIKAMI I PLATFORMAMI INNYCH FIRM Otwarte protokoły umożliwiają kontrolerom łączenie się z systemami nadzoru, analiz i monitorowania obiektów. Tworzy to ujednolicone środowisko, które poprawia świadomość sytuacyjną i przepływy pracy śledczej. CO JEST NAJWAŻNIEJSZE PRZY USTAWIANIU CZYTNIKÓW KONTROLI DOSTĘPU, ABY ICH NIEZAWODNE UŻYTKOWANIE PRAWIDŁOWA WYSOKA WYSOKA WYSOKA WYDAJNOŚĆ, KĄT PODEJŚCIA, ZGODNY Z ADA, ZGODNY Z ADA, ZABEZPIECZAJĄCY PRZED BRAKIEM KREDYTÓW I BANKOMATÓW PO GODZINACH PRACY? Banki stosują kontrolę dostępu, czujniki obecności w przedsionkach, nadzorowane czujniki otwarcia drzwi i monitoring wideo, aby weryfikować uprawnienia, monitorować obecność i zapobiegać nieautoryzowanym działaniom. W JAKI SPOSÓB INSTALACJE KONTROLI DOSTĘPU MOGĄ SPEŁNIAĆ WYMAGANIA ADA? Dostępna kontrola dostępu obejmuje odpowiednią wysokość czytnika, niezakłócony zasięg, urządzenia REX z obsługą bezdotykową oraz mobilne lub bezdotykowe alternatywy dla użytkowników z problemami z mobilnością.